Cyberbezpieczeństwo

Firmy w Polsce są nieprzygotowane na cyberataki

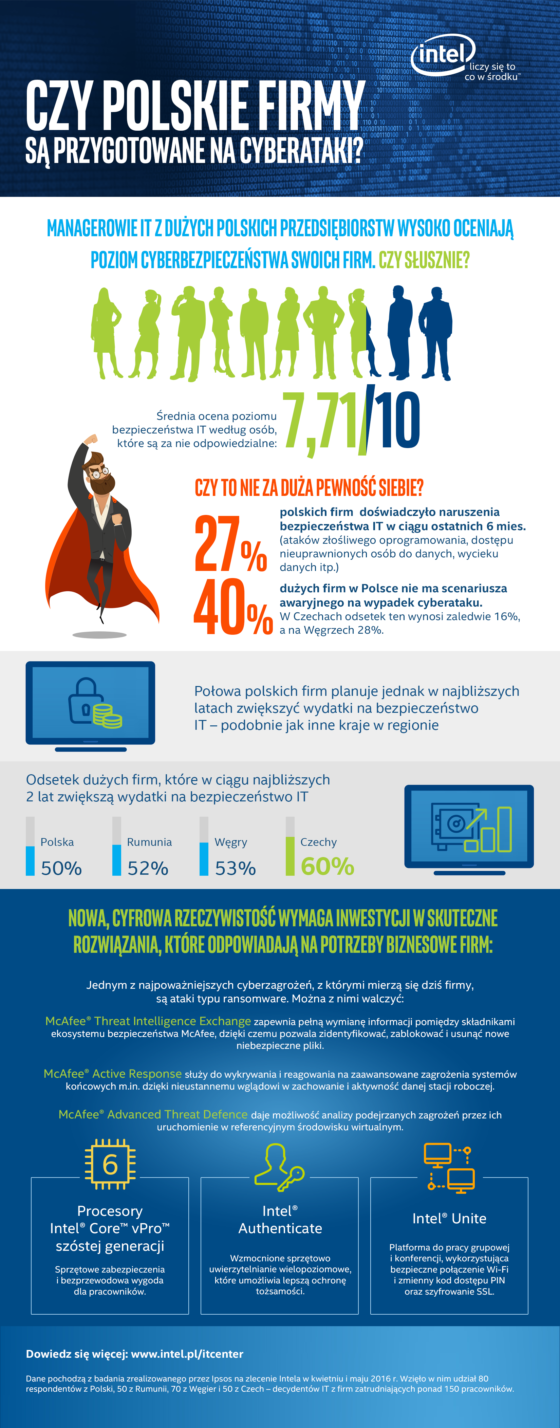

Jak wynika z badania Intela, aż 40% dużych przedsiębiorstw w Polsce nie ma przygotowanego scenariusza awaryjnego na wypadek cyberataku lub podobnych zdarzeń. Polskie firmy troszczą się o bezpieczeństwo IT w mniejszym stopniu niż przedsiębiorstwa z pobliskich Czech czy z Węgier.

Badanie Intela zostało przeprowadzone wśród 250 decydentów IT z przedsiębiorstw zatrudniających co najmniej 150 osób w Polsce, Czechach, Rumunii i na Węgrzech . Krajem, w którym firmy są najlepiej przygotowane na wypadek cyberataku, są Czechy, gdzie 84% osób decyzyjnych w obszarze bezpieczeństwa IT deklaruje, że w ich przedsiębiorstwie przygotowano scenariusz awaryjny, gotowy do wdrożenia, gdyby doszło do ataku na sieć firmową. W Rumunii planem tego typu dysponuje 72% firm, natomiast w Polsce i na Węgrzech – 60%. Aż 40% przedsiębiorstw – w przypadku wystąpienia cyberataku lub podobnych zdarzeń – reaguje na nie z opóźnieniem, narażając się na dodatkową stratę czasu, pieniędzy i danych.

Cyberataki w co czwartej polskiej firmie

Niskie rozpowszechnienie planów reagowania na cyberataki pośród przedsiębiorstw w Polsce zaskakuje, gdy zestawimy je z danymi dotyczącymi naruszeń bezpieczeństwa IT w ostatnich 6 miesiącach. Do incydentów takich jak atak złośliwego oprogramowania, dostęp nieuprawnionych osób do danych firmowych, wycieki danych itp. doszło w 27% dużych polskich firm. W krajach, które wzięły udział w badaniu, najmniej przypadków naruszenia bezpieczeństwa IT odnotowały w ostatnich miesiącach firmy z Rumunii (wystąpiły one w 18% firm). Na Węgrzech i w Czechach wskaźnik ten wyniósł odpowiednio 29% i 36%.

“Cyberprzestępcy stosują coraz bardziej wyrafinowane techniki, a ich ataki mogą mieć negatywny wpływ zarówno na finanse, jak i wizerunek firm. Dlatego z perspektywy bezpieczeństwa IT kluczowe jest stosowanie najnowszych i najbezpieczniejszych technologii, zarówno jeśli chodzi o sprzęt, jak i oprogramowanie” – mówi Krzysztof Jonak, dyrektor Intela w regionie Europy Środkowo-Wschodniej. “Dlatego z każdą kolejną generacją procesorów Intel Core vPro Intel udoskonala zabezpieczenia na poziomie sprzętowym, pomagając w ochronie firmowych danych. Z kolei – niedawno zaprezentowana – technologia Intel Authenticate, dostępna na procesorach Intel Core vPro 6. generacji, umożliwia trójstopniowe uwierzytelnianie, zapewniając maksymalny poziom ochrony przed kradzieżą tożsamości i danych” – dodają przedstawiciele Intela.

Intel Authenticate to wspomagany sprzętowo mechanizm wielopoziomowego uwierzytelniania. Umożliwia on weryfikację tożsamość użytkownika na podstawie kombinacji nawet trzech elementów – numeru PIN, urządzenia, które użytkownik ma przy sobie (np. telefonu) oraz jego odcisku palca.

Aby wyprzedzić rozwój zagrożeń technologicznych, trzeba nie tylko stawiać na innowacje, ale również pamiętać o udoskonaleniu istniejących już w firmie zabezpieczeń i o najlepszych praktykach kodowania aplikacji. To niezwykle istotne w dzisiejszym, narażonym na cyberataki świecie. “Specjaliści McAfee Labs dokładnie analizują cyberprzestrzeń i w kwartalnych raportach ostrzegają o nowych zagrożeniach, które pojawiają się w tempie nawet 327 na minutę! Cyberprzestępcy obmyślają zaś wciąż nowe, coraz bardziej wyrafinowane sposoby generowania sprytnie zamaskowanych zagrożeń. Aby ich uniknąć, należy postawić na dwa elementy: zabezpieczenia i edukację. Szefowie firm oraz producenci muszą dbać o stan wiedzy pracowników i klientów. Pamiętajmy, że to właśnie dobra intuicja i świadomość zagrożeń pozwalają ustrzec się przed większością najgroźniejszych ataków” – mówi Arkadiusz Krawczyk, Country Manager w Intel Security Poland.

Komputery firmowe w Polsce chronione tylko hasłem

Z badania Intela wynika także, że hasło jako jedyna metoda weryfikacji tożsamości użytkownika to najpowszechniejsze zabezpieczenie komputerów pracowników w dużych firmach w Polsce (62%). Na Węgrzech jest to aż 80% wszystkich przebadanych firm, w Polsce – 62%, w Czechach – 54%, a w Rumunii – 46%. Tymczasem eksperci podkreślają, że dziś samo hasło już nie wystarcza, a nowe technologie pozwalają na znacznie skuteczniejsze zabezpieczenie cennych zasobów firmy przed dostępem niepowołanych osób. Cyberprzestępcy są w stanie błyskawicznie je wykraść lub złamać, uzyskując tym samym dostęp do firmowego komputera, sieci i danych.

Zabezpieczenie wyższego stopnia, czyli hasło plus jedna dodatkowa metoda uwierzytelniania (np. karta dostępu, czytnik linii papilarnych, dodatkowy kod PIN) stosowane jest znacznie rzadziej: w 38% przedsiębiorstw z Czech, 36% przedsiębiorstw z Rumunii, 24% przedsiębiorstw z Polski oraz 14% przedsiębiorstw z Węgier. W organizacjach objętych badaniem sporadycznie stosuje się jeszcze silniejsze zabezpieczenie, składające się z hasła i dwóch dodatkowych metod weryfikacji tożsamości. Wykorzystuje je zaledwie 8% firm w Polsce, 6% firm w Rumunii, 4% firm w Czechach i 4% firm na Węgrzech, co daje średnią regionalną na poziomie 6%.

Pomimo powszechnego stosowania hasła do komputera jako jedynego zabezpieczenia, niewielu managerów IT uważa je za najskuteczniejszą metodę kontroli dostępu (w Rumunii – 24%, w Polsce – 14%, w Czechach – 10%, na Węgrzech – 9%). To biometria cieszy się największym zaufaniem decydentów IT w dużych firmach (pośród 55% respondentów w Polsce i całym regionie), wyprzedzając jeszcze karty dostępu oraz kod PIN (odpowiednio wśród 20% respondentów w Polsce i całym regionie oraz 2% respondentów w Polsce i 4% całym regionie). “Tymczasem zabezpieczenia wyższego poziomu są dziś szeroko dostępne i łatwe do wdrożenia, dzięki technologiom takim jak wspomniany już Intel Authenticate” – komentuje Krzysztof Jonak.

Plany inwestycji w bezpieczeństwo IT w Polsce

Jednocześnie jednak – jak wynika z badania Intela – połowa dużych firm w Polsce planuje w najbliższych dwóch latach zwiększyć inwestycje w obszarze bezpieczeństwa informatycznego. Rosnące zagrożenie związane z cyberatakami oraz wyciekami danych sprawia, że wdrażanie najnowszych i najbardziej efektywnych technologii zabezpieczających staje się koniecznością.

Spośród krajów objętych badaniem, plany zwiększenia wydatków na bezpieczeństwo IT najczęściej deklarowane są przez przedstawicieli dużych przedsiębiorstw z Czech (60% z nich uważa, że nakłady finansowe na ten obszar technologii ulegną zwiększeniu w najbliższych dwóch latach). Managerowie IT z Węgier mówią o planach zwiększenia wydatków na bezpieczeństwo w 53% przypadków, zaś Rumuni i Polacy – odpowiednio w 52% i 50% przypadków.

Osoby decyzyjne w obszarze IT zapytano również o ogólną ocenę stanu bezpieczeństwa IT w reprezentowanych przez nie firmach, w skali od 1 do 10 (gdzie 1 oznacza niski, a 10 wysoki poziom zabezpieczeń). Średnia ocena dla całego regionu wyniosła 7,64. Cyberbezpieczeństwo swoich organizacji najwyżej oceniają Czesi (8,14), następnie Rumuni (7,74), Polacy (7,71) i Węgrzy (7,13). Zwiększenie wydatków na zabezpieczenia firmowych sieci i komputerów nie wynika więc z niskiej oceny obecnie stosowanych rozwiązań.

Managerowie IT planują zwiększenie wydatków na bezpieczeństwo zarządzanych przez siebie sieci pomimo, że uznają je za dobrze chronione. Jest to konieczne, by nie dać się wyprzedzić cyberprzestępcom, stosującym coraz bardziej zaawansowane metody ataków. Naruszenie bezpieczeństwa sieci firmowej może przynieść ogromne straty finansowe oraz wizerunkowe, dlatego kolejne inwestycje w tym obszarze zawsze będą uzasadnione – komentuje Krzysztof Jonak, dyrektor Intela w regionie Europy Środkowo-Wschodniej.

Infografika poświęcona przygotowaniu polskich firm na cyberataki.