CyberbezpieczeństwoCDOPolecane tematy

Cyfrowa suwerenność Polski, czyli nie tylko bezpieczne granice państwa

Kiedy klikamy „zaloguj”, nie myślimy o tym, kto kontroluje ścieżkę danych, warstwę obliczeń oraz oprogramowanie obsługujące serwis, usługę lub aplikację, z której chcemy skorzystać. Cyfrowa cywilizacja działa, bo gdzieś istnieje działająca w określony sposób infrastruktura. Problem zaczyna się wtedy, gdy jej lokalizacja i model działania przestają być neutralne, a stają się warunkiem ciągłości usług publicznych, bezpieczeństwa gospodarki i realnej autonomii państwa.

Zwrot „suwerenność cyfrowa Polski” brzmi dobrze. Istotą suwerenności nie są jednak słowa, a zasoby i zależności, które bywają ciche, wygodne i długoterminowo kosztowne. W epoce sztucznej inteligencji sedno da się sprowadzić do prostej triady: dane, moc obliczeniowa i modele. Reszta to konsekwencje.

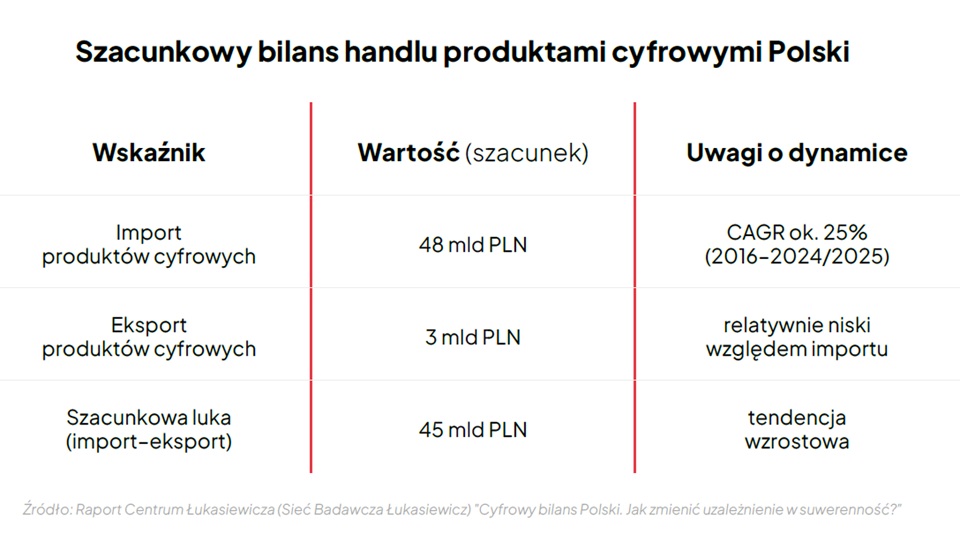

Narastający deficyt w handlu produktami cyfrowymi dobrze przybliża skalę zależności technologicznej Polski. Import produktów cyfrowych wzrósł z około 9 mld zł w 2016 r. do około 48 mld zł w 2024 r. (średnio około 25% rocznie w latach 2016–2024), podczas gdy eksport utrzymuje się na poziomie około 3 mld zł. Oznacza to trwałą lukę rzędu około 45 mld zł, która zasila zagraniczne ekosystemy chmurowe, licencyjne i platformowe.

Dane: jurysdykcja, umowy i zdolność do przenoszenia

Dane są paliwem, ale paliwo nie wystarcza. Trzeba je porządkować, klasyfikować, chronić, udostępniać w kontrolowany sposób i umieć ograniczać ich przepływ, gdy wymaga tego interes publiczny. W chmurze nie chodzi wyłącznie o to, gdzie stoją serwery. Chodzi o to, kto ma realny wpływ na warunki dostępu, na standardy oraz na obowiązki dostawcy wobec państwa.

Dlatego suwerenność danych zaczyna się w praktyce od jakości kontraktów i architektury. Od wymagań interoperacyjności. Od planu migracji przygotowanego już w dniu podpisania umowy, a nie w dniu kryzysu. I jest jeszcze jeden wymiar, o którym zbyt łatwo zapominamy: regulacje o zasięgu eksterytorialnym, takie jak amerykański CLOUD Act, mogą w określonych sytuacjach tworzyć ryzyko dostępu do danych przez organy państwa trzeciego, nawet gdy dane są przechowywane poza jego terytorium.

Na eksterytorialny charakter tych obowiązków oraz możliwość kolizji z europejskimi reżimami ochrony danych zwracają uwagę Europejska Rada Ochrony Danych oraz Europejski Inspektor Ochrony Danych. W ich ocenie możliwość kierowania żądań do amerykańskich dostawców w oparciu o CLOUD Act, także wtedy, gdy dane są przechowywane poza terytorium USA, generuje sprzeczności z europejskimi zasadami ochrony danych i zasadami transferów. W praktyce oznacza to, że kluczowe stają się procedury obsługi żądań dostępu, rejestrowanie dostępu oraz warunki prawne, na jakich dostawca może informować o żądaniach i je kwestionować.

Suwerenność danych weryfikuje się też w prozaicznych szczegółach, które później stają się pułapką. Vendor lock-in nie wynika wyłącznie z technologii, lecz często z kosztów i procedur, na przykład opłat za transfer danych, które potrafią uczynić zmianę dostawcy w administracji praktycznie niewykonalną. W tym samym kierunku, czyli w stronę obniżania barier zmiany dostawcy, idzie unijny Data Act.

Dlatego potrzebne są twarde wymagania w zamówieniach publicznych, w tym kryteria przenaszalności i interoperacyjności, oraz reforma mechanizmów zakupowych takich jak ZUCH (rządowy system zapewnienia usług chmurowych), tak aby państwo nie kupowało wygody na kredyt zależności. Równolegle w działaniach publicznych pojawiają się rozwiązania, które mają ograniczać uzależnienie od zagranicznych ekosystemów, na przykład wdrażanie EZD RP jako jednolitego systemu zarządzania dokumentacją w administracji.

Moc obliczeniowa: geopolityka sprzętu i logika przemysłu

Moc obliczeniowa dla AI jest dziś tym, czym energia elektryczna była dla przemysłu. Bez niej nie powstaną modele LLM. Bez odpowiedniej mocy obliczeniowej coraz częściej nie da się też tych modeli sensownie utrzymywać w zastosowaniach operacyjnych. To oznacza zależność nie od abstrakcyjnych „serwerów”, ale od bardzo konkretnych łańcuchów dostaw, w tym akceleratorów, ich dostępności i cen, serwisu, a nawet ograniczeń eksportowych i decyzji politycznych.

W Polsce ten temat przestaje być abstrakcją, bo istnieją już krajowe zasoby HPC wykorzystywane do obliczeń, a w debacie publicznej pojawiają się plany dalszego wzmacniania infrastruktury, w tym rozwój Fabryk AI oraz instrumenty finansowania dedykowane AI. Różnica między „mamy dostęp” a „mamy kontrolę” ujawnia się jednak na poziomie łańcucha dostaw, bo akceleratory i zaawansowane półprzewodniki są produkowane w silnie skoncentrowanych ekosystemach, a ich dostępność bywa ograniczana regulacyjnie i politycznie. To jest klasyczny moment, w którym suwerenność obliczeniowa staje się polityką przemysłową, a nie tylko zakupem usług. Przykładem krajowego zasobu jest superkomputer Helios w ACK Cyfronet AGH, a także udział w programie EuroHPC, czyli we wspólnym przedsięwzięciu w dziedzinie europejskich obliczeń wielkiej skali.

W tym sensie suwerenność obliczeniowa jest projektem infrastrukturalnym, a nie loganem. Dobre wiadomości są takie, że Polska buduje elementy tej zdolności także w ramach inicjatyw europejskich. Złe wiadomości są takie, że sama infrastruktura nie wystarczy. Bez kompetencji, stabilnego finansowania i sprawnego modelu wykorzystania zasobów przez administrację oraz przemysł, moc obliczeniowa pozostaje „pomnikiem nowoczesności”, a nie narzędziem polityki państwa.

Modele: biblioteki decyzji i pytanie o kontrolowalność

Modele AI stały się czymś więcej niż narzędziem do generowania tekstu. Są bibliotekami decyzji. Wpływają na to, jak instytucje klasyfikują ryzyko, ustawiają priorytety, automatyzują obsługę obywatela i filtrują informacje. Dlatego rozwój krajowych modeli ma sens nie tylko prestiżowy. Ma sens strategiczny, zwłaszcza w obszarach publicznych, gdzie wymagane są audytowalność, przewidywalność działania i kontrola nad sposobem przetwarzania danych.

Polska ma tu dwa istotne nurty. Jeden instytucjonalny, związany z budową i rozwijaniem polskiego modelu językowego PLLuM. Drugi społecznościowy i otwarty, kojarzony z rodziną modeli Bielik. W praktyce kluczowe jest nie samo „posiadanie modelu”, lecz zdolność do jego utrzymania, doskonalenia, testowania jakości oraz zarządzania ryzykiem.

Prawo: wymogi stają się kalendarzem, nie deklaracją

Od pewnego momentu suwerenność nie jest już wyłącznie debatą strategiczną. Staje się kalendarzem obowiązków. AI Act wchodzi etapowo, a wymagania dotyczą nie tylko technologii, ale również kompetencji, governance i zdolności do egzekwowania standardów wobec dostawców. Podobnie Cyber Resilience Act wzmacnia podejście „bezpieczeństwo w całym cyklu życia produktu” i będzie wpływać na to, jak kupujemy, wdrażamy i utrzymujemy produkty cyfrowe.

Równolegle rośnie znaczenie cyberodporności jako warunku cyfryzacji. Nie dodatku. Warunku. Państwo może mieć najsprawniejsze e-usługi, ale jeśli nie potrafi utrzymać ich w warunkach presji, incydentów i zakłóceń, to cyfryzacja zaczyna działać przeciwko państwu.

Suwerenność to nie autarkia, to zdolność wyboru bez utraty ciągłości

Największym nieporozumieniem jest sprowadzenie suwerenności do hasła „zróbmy wszystko sami”. Celem powinna być strategiczna autonomia, a więc taki stan, w którym państwo potrafi dywersyfikować dostawców, ograniczać krytyczne zależności, egzekwować standardy bezpieczeństwa i zmieniać kierunek bez paraliżu usług.

Wymaga to konsekwencji w drobnych decyzjach, które zwykle przegrywają z presją „wdrożenia na wczoraj”. Wymaga premii za przenaszalność, utrzymanie i audyt. Wymaga kompetentnego zamawiającego, który potrafi pytać o interoperacyjność, koszty wyjścia, realny plan migracji, możliwość niezależnego audytu modeli i procedury reakcji na incydenty.

Jest jednak filar, który w Polsce wciąż bywa lekceważony lub niedoszacowany: nauka i edukacja. Wskaźniki kompetencji pokazują skalę zadania, ponieważ Polska (2024) ma 48,8% populacji z co najmniej podstawowymi umiejętnościami cyfrowymi, a średnia UE (2025) wynosi 60%. Bez stabilnego wsparcia dla badań oraz bez systemowego podnoszenia kompetencji cyfrowych całego społeczeństwa, wszystkich grup wieku i wszystkich poziomów wykształcenia, nawet najlepsza infrastruktura i najambitniejsze regulacje będą działały poniżej swoich możliwości. Co więcej, problem ten zauważył NIK, wskazując, że wśród przyczyn wykluczenia cyfrowego istotne są bariery materialne i kompetencyjne.

Bez powszechnych kompetencji cyfrowych organizacje państwowe nie będą w stanie projektować odpowiednich zamówień, egzekwować interoperacyjności, wdrażać systemów AI, ani przeprowadzać migracji do innego systemu. Błędnym założeniem jest przekonanie, że ta wiedza dotyczy wyłącznie specjalistów IT. Kompetencje cyfrowe powinny stać się powszechną umiejętnością, porównywalną z praktyczną zdolnością korzystania z Internetu.

Suwerenność to możliwość wyboru

Jeżeli miałbym zaproponować najkrótszą definicję suwerenności cyfrowej, byłaby prosta: to zdolność wyboru bez utraty ciągłości nowoczesnego państwa. Zdolność, aby powiedzieć „zmieniamy dostawcę”, i nie usłyszeć w odpowiedzi ciszy w urzędach, szpitalach, energetyce i łączności.

Wojna na Ukrainie dostarczyła także czytelnych przykładów, że zależność od prywatnego operatora łączności satelitarnej może stać się ograniczeniem operacyjnym, gdy kluczowe decyzje zależą od decyzji jednego podmiotu. Reuters opisywał sytuację, w której Elon Musk odmówił aktywacji Starlink w rejonie Krymu na potrzeby działań Ukrainy, co pokazuje, jak szybko infrastruktura krytyczna przechodzi w sferę decyzji politycznych i prywatnych jednocześnie.

W świecie AI stawką nie jest to, czy będziemy mieć sztuczną inteligencję. Będziemy. Stawką jest to, czy AI wzmocni państwo i gospodarkę, czy stanie się kolejnym kanałem trwałej zależności, wygodnej dziś i kosztownej jutro.

Autor: płk dr inż. Michał Malinowski, szef oddziału w Dowództwie Komponentu Wojsk Obrony Cyberprzestrzeni; adiunkt i wykładowca akademicki na Uczelni Techniczno-Handlowej im. Heleny Chodkowskiej w Warszawie (Wydział Inżynieryjny, Katedra Informatyki); wykładowca i prowadzący kursy w Eksperckim Centrum Szkolenia Cyberbezpieczeństwa