Cyberbezpieczeństwo

LockFile – nowy ransomware hakuje serwery Microsoft Exchange

Serwis BleepingComputer poinformował, że domeny Windows na serwerach Microsoft Exchange hakowane są od niedawna przez nowe oprogramowanie ransomware znane jako LockFile. Szyfrowanie urządzeń odbywa się przy użyciu trzech luk ProxyShell.

W ostatnich tygodniach zaobserwowano wzmożoną aktywność hakerów w zakresie skanowania serwerów pocztowych Microsoft Exchange. Cyberprzestępcy poszukują luk w zabezpieczeniach, głównie ProxyShell. Według ekspertów Devcore Principal Security Researcher Orange Tsai pod tym pojęciem kryją się trzy luki występujące w zabezpieczeniach Microsoft Exchange.

- CVE-2021-34473 — obejście ACL (Access Control Lists) spowodowane luką „Pre-auth Path Confusion”;

- CVE-2021-34523 — podniesienie uprawnień w programie Exchange PowerShell Backend;

- CVE-2021-31207 – po uwierzytelnieniu arbitralny zapis prowadzi do zdalnego wykonania kodu.

Wprawdzie firma Microsoft załatała wszystkie luki w kwietniu oraz maju, jednakże niedawno ujawniono więcej szczegółów technicznych, które umożliwiły badaczom bezpieczeństwa i cyberprzestępcom reprodukcję exploita. I tak, wspomniany już serwis BleepingComputer poinformował w ubiegłym tygodniu o napastnikach skanujących i hakujących serwery Microsoft Exchange przy użyciu luk ProxyShell. Przestępcy za pomocą powłok internetowych instalują backdoora, który pobiera szkodliwy ładunek. Badacz bezpieczeństwa Kevin Beaumont donosi, iż właśnie ten sposób dystrybuowany jest nowy ransomware znany jako LockFile wykorzystujący luki Microsoft Exchange ProxyShell i Windows PetitPotam do przejmowania domen Windows i szyfrowania urządzeń.

LockFile – nowy rodzaj oprogramowania ransomware

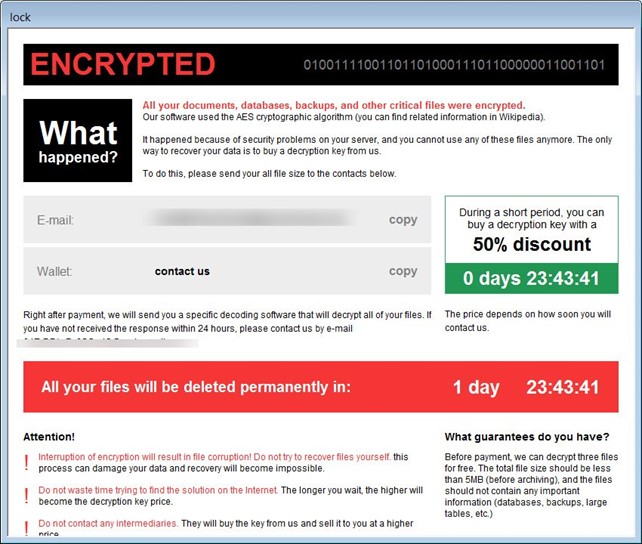

Jak na razie niewiele wiadomo na temat nowej operacji ransomware LockFile. Po raz pierwszy żądanie okupu noszące nazwę „LOCKFILE-README.hta”, pojawiło się w lipcu, aczkolwiek nie miało żadnego konkretnego oznaczenia jak widać poniżej.

Notatki dotyczące okupu używają formatu nazewnictwa „[nazwa_ofiary]-LOCKFILE-README.hta” i skłaniają ofiarę do skontaktowania się w celu wynegocjowania okupu. Obecny adres e-mail używany przez operację to contact@contipauper.com

„W związku z tym, że LockFile wykorzystuje zarówno luki Microsoft Exchange ProxyShell, jak i Windows PetitPotam NTLM Relay, administratorzy Windows muszą zainstalować najnowsze aktualizacje. Nieco bardziej kłopotliwe są ataki Windows PetitPotam, ponieważ w tym wypadku aktualizacja zabezpieczeń Microsoftu jest niekompletna. Dlatego warto użyć nieoficjalnej poprawki lub zastosować filtry NETSH RPC, które blokują dostęp do podatnych funkcji w interfejsie API MS-EFSRPC” – doradza Mariusz Politowicz z firmy Marken, dystrybutora rozwiązań Bitdefender w Polsce.

Kevin Beaumont podpowiada, że można wykonać zapytanie Azure Sentinel, aby sprawdzić, czy serwer Microsoft Exchange został przeskanowany pod kątem luki ProxyShell.

W3CIISLog

| where csUriStem == „/autodiscover/autodiscover.json”

| where csUriQuery has „PowerShell” | where csMethod == „POST”

BleepingComputer oraz ekspert od ransomware Michael Gillespie dokonali wnikliwej analizy lipcowej wersji LockFile. Z ich obserwacji wynika, że zajmuje on znaczną część zasobów systemowych komputera i powoduje jego częściowe zawieszenie.