CyberbezpieczeństwoRynekPolecane tematy

KSC bez tajemnic – co powinien wiedzieć każdy menedżer

Nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa zaczyna obowiązywać, ale jej realny wpływ na firmy będzie zróżnicowany. Organizacje z dojrzałymi procesami bezpieczeństwa mogą mówić o „porządkowaniu”, podczas gdy inni dopiero zaczynają kosztowny i czasochłonny proces dostosowania. Kluczowy okaże się pierwszy rok – i decyzje, czy budować kompetencje wewnętrznie, czy postawić na outsourcing.

Wejście w życie nowelizacji ustawy o KSC wywołało gorącą dyskusję wśród firm i instytucji. Jednak – jak wskazują eksperci – skala wyzwania nie dla wszystkich będzie taka sama.

Część organizacji jest już w dużej mierze przygotowana, inne dopiero zaczynają proces dostosowania. W ich przypadku największym wyzwaniem mogą być czas, koszty i konieczność uporządkowania procesów bezpieczeństwa od podstaw.

ISO i istniejące procedury jako przewaga

Firmy, które wcześniej wdrożyły standardy takie jak ISO 27001, ISO 27002, ISO 27005 czy NIST, znajdują się dziś w uprzywilejowanej pozycji.

„Duży wpływ na stopień przygotowania do implementacji wymogów ustawy KSC ma świadomość dyrektorów ds. bezpieczeństwa informacji. Jej wysoki poziom przekłada się na kulturę cybersecurity i gotowość organizacji” – mówi Aleksander Kostuch, inżynier Stormshield.

W praktyce oznacza to, że dla wielu podmiotów dostosowanie do nowych przepisów nie będzie rewolucją. „Wystarczy aktualizacja oprogramowania oraz przegląd istniejących zabezpieczeń. To raczej formalizacja procesów, które już funkcjonują w środowiskach IT” – dodaje ekspert.

Nowi uczestnicy systemu – więcej pracy na start

Znacznie trudniejsza sytuacja dotyczy organizacji, które dopiero teraz będą ustalać, czy podlegają pod KSC. Przedłużający się proces legislacyjny i zmiany definicji podmiotów sprawiły, że wiele firm odkładało przygotowania.

Dla nich kluczowych jest 5 podstawowych działań, które warto wdrożyć natychmiast:

- organizacja funkcji cyberbezpieczeństwa (wewnętrznie lub outsourcing),

- wyznaczenie osób do kontaktu z CSIRT i administracją,

- inwentaryzacja systemów i oprogramowania,

- analiza ryzyka i priorytetów inwestycyjnych,

- wdrożenie procedur zarządzania incydentami.

Harmonogram wymusza tempo

Ustawa wprowadza konkretne terminy. Już do 3 października 2026 roku część podmiotów musi uzyskać wpis do odpowiedniego wykazu i przygotować się do pracy z systemem S46.

Z kolei do 3 kwietnia 2027 roku organizacje powinny wdrożyć pełny pakiet wymogów, w tym:

- system zarządzania bezpieczeństwem informacji,

- ciągły monitoring (np. SOC),

- procedury reagowania i raportowania incydentów (24h/72h),

- zarządzanie ryzykiem w łańcuchu dostaw,

- plany ciągłości działania i odtwarzania.

Dwa lata później – od kwietnia 2028 roku – możliwe będzie nakładanie kar administracyjnych.

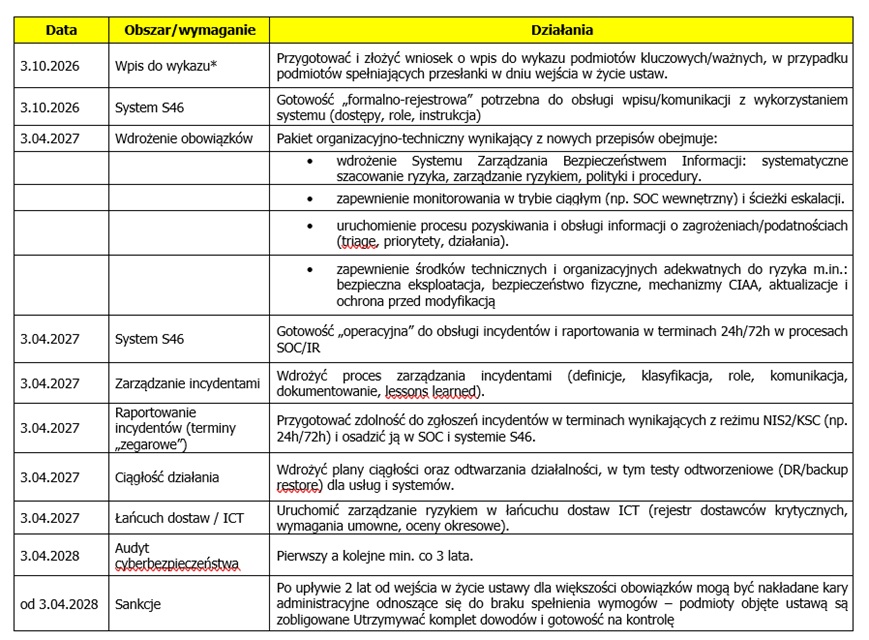

Szczegółowy harmonogram wdrażanie wymogów dla podmiotów kluczowych i ważnych spełniających kryteria w dniu wejścia w życie ustawy:

Koszty vs. realne ryzyko

Dostosowanie do KSC oznacza wydatki – zarówno inwestycyjne (Capex), jak i operacyjne (Opex). Jednak eksperci podkreślają, że nie należy traktować ich wyłącznie jako kosztu regulacyjnego. Koszty zaniechania działań mogą być bowiem znacznie wyższe – obejmują przestoje operacyjne, utratę reputacji czy kary administracyjne.

Jednocześnie pojawia się pytanie o podejście regulatora do egzekwowania przepisów. „Mam nadzieję, że kwestia nakładania kar pozostanie przede wszystkim straszakiem, mającym na celu mobilizację kluczowych decydentów do podjęcia działań. Osobiście oceniam, że zasadnym byłoby przyjąć kryteria pozwalające określić, czy podmiot i osoby nim kierujące dołożyły starań by dostosować organizację do przepisów. I z uwzględnieniem tej kwestii nakładać kary, jeśli zaistnieje sytuacja ich wymagająca” – wyjaśnia Aleksander Kostuch

Outsourcing jako pragmatyczna odpowiedź

Dla wielu firm rozwiązaniem może być outsourcing usług cyberbezpieczeństwa. Pozwala on szybciej osiągnąć zgodność i ograniczyć koszty początkowe.

„Obszarami, w których można uzyskać wsparcie ze strony podmiotów działających w sektorze cyberbezpieczeństwa jest choćby opracowanie Systemu Zarządzania Bezpieczeństwem Informacji czy usługa SOC, czyli zespołu obsługującego podmiot w zakresie monitorowania i reagowania na potencjale zagrożenia przez 24 godziny na dobę” – mówi Piotr Piasecki z DAGMA Bezpieczeństwo IT.

Taki model wiąże się z niższym kosztem początkowym, pozwala szybciej osiągnąć cele i ogranicza ryzyka związane z rotacją pracowników a w konsekwencji brakami kompetencyjnymi.

Model ten ma jednak ograniczenia. „Outsourcing nie zwalnia z odpowiedzialności za zgodność. Organizacja nadal musi kontrolować jakość usług i utrzymywać kluczowe kompetencje wewnętrznie” – podsumowuje Aleksander Kostuch.

Dobre podsumowanie stanu gry po wejściu w życie nowelizacji. Z perspektywy firmy, która na co dzień wspiera MŚP w zarządzaniu infrastrukturą IT, widzę jeszcze jeden problem: wielu menedżerów traktuje KSC jako projekt jednorazowy – coś do „odhaczenia”. Tymczasem ustawa wymusza model ciągły: monitoring, reagowanie, raportowanie w 24h/72h. To zmiana operacyjna, nie tylko compliance’owa.

Outsourcing cyberbezpieczeństwa ma sens, ale pod warunkiem, że organizacja zachowa kompetencje do oceny jakości usług i świadomego zarządzania ryzykiem. Bez tego nawet najlepszy SOC nie pomoże.