Barracuda CloudGen Firewall podstawą bezpieczeństwa danych i aplikacji w chmurze

Transformacja cyfrowa sprawia, że aplikacje internetowe zyskują na kluczowym znaczeniu dla działalności przedsiębiorstw. Warto więc, aby – w tym samym…

Transformacja cyfrowa sprawia, że aplikacje internetowe zyskują na kluczowym znaczeniu dla działalności przedsiębiorstw. Warto więc, aby – w tym samym…

Zobacz więcej

O wielu aspektach bezpieczeństwa środowisk chmury obliczeniowej, wyzwaniach specyficznych dla zabezpieczenia środowisk multicloud, dobrych praktykach w zakresie oceny stopnia bezpieczeństwa…

Zobacz więcej

Ataki przy użyciu poczty elektronicznej, shadow IT, a także luki w zabezpieczeniach wynikające z zakończenia wsparcia dla wciąż używanych przez…

Zobacz więcej

Specjaliści z firmy Anomali poinformowali pod koniec 2019 roku o wykryciu zakrojonej na szeroką skalę operacji cyberprzestępczej, której celem jest…

Zobacz więcej

W grudniu udostępniona została przez firmę Google najnowsza wersja przeglądarki internetowej – Google Chrome 79. Oprócz standardowego zestawu poprawek, usuwających…

Zobacz więcej

W mijającym roku mieliśmy do czynienia ze znacznym zwiększeniem się aktywności przestępców, specjalizujących się w kradzieży kryptowalut – wynika z…

Zobacz więcej

Przedsiębiorstwa średniej wielkości są zazwyczaj najsłabszym ogniwem w łańcuchu dostaw, co sprawia, że coraz częściej stają się łatwym celem ataków…

Zobacz więcej

Nieodpowiednio chronione urządzenia końcowe stanowią bardzo łatwy cel dla cyberprzestępców. Niestety, świadomość ryzyka takiego ataku jest wciąż dość niska lub…

Zobacz więcej

Jak wynika z analiz firmy Barracuda w statystycznej firmie proces mający na celu wykrycie, zidentyfikowanie oraz usunięcie zagrożeń w warstwie…

Zobacz więcej

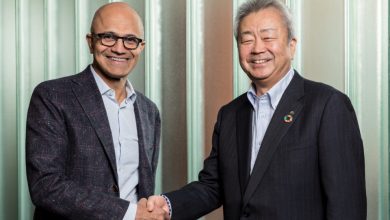

Firmy NTT Corporation oraz Microsoft Corp. zawarły strategiczne porozumienie, którego celem będzie wspólne opracowywanie oraz wprowadzanie na rynek bezpiecznych i…

Zobacz więcejAdam Jadczak

O IT w biznesie pisze od 1994 roku. Specjalizuje się w zagadnieniach związanych z rynkiem IT oraz informatyką w zastosowaniach biznesowych.

Piotr Waszczuk

Związany z rynkiem nowych technologii od 2004 roku. Autor publikacji, wywiadów i opracowań dotyczących trendów i wydarzeń branżowych, a także technologii i rozwiązań IT.

Mikołaj Marszycki

Dziennikarz z 20-letnim doświadczeniem. Od 2019 roku redaktor w ITwiz. Autor opracowań, wywiadów i publikacji dotyczących nowych technologii.

Maksymilian Wysocki

Dziennikarz z blisko 20-letnim doświadczeniem w mediach. Specjalizuje się w tematyce Tech & Fin – AI, gospodarka, biznes, nowe media, cybersec.