Urządzenia i oprogramowania bez wgranych patchy stanowią duże ryzyko dla bezpieczeństwa środowiska IT. Zapory sieciowe i skanery antywirusowe stanowiły kiedyś skuteczną ochronę przed próbami ataku za pomocą wirusów i trojanów. Te czasy jednak już minęły.

Hakerzy opracowali nowe sposoby i za pośrednictwem exploitów wykorzystują precyzyjnie namierzone słabe punkty sieci przedsiębiorstwa, które do tej pory często były zaniedbywanym elementem strategii bezpieczeństwa. Może to wyglądać na przykład tak: pracownik dostaje wiadomość mailową, która na pierwszy rzut oka wygląda na wiarygodną. Kliknięcie w łącze przekierowuje ofiarę na specjalnie przygotowaną stronę, która wykorzystuje lukę we wtyczce Flash Player i może uruchomić na komputerze złośliwy kod źródłowy. W tym momencie jest już za późno. Kod ten może ustanowić połączenie między zaatakowanym komputerem a serwerem zewnętrznym należącym do hakera. Zapora sieciowa w tym przypadku nie jest w stanie wykryć utworzenia tego połączenia. Istnieje również wiele sposobów na obejście samych systemów antywirusowych.

Sieć IT przedsiębiorstwa nie jest narażona na niebezpieczeństwo dopóki słabe punkty są nierozpoznane w gęstwinie lini kodu. Problemy zaczynają się wówczas, gdy producent udostępnia aktualizację napisaną pod kątem stwierdzonej luki. Dzieje się tak, ponieważ hakerzy i autorzy exploitów wymieniają się informacjami w swoich bazach danych i na forach oraz mogą w oparciu o patche wyciągać wnioski na temat istniejących słabych punktach oprogramowania i w ten sposób zaplanować atak.

Zwiększenie poziomu bezpieczeństwa IT: automatyczne rozpoznawanie i eliminowanie słabych punktów

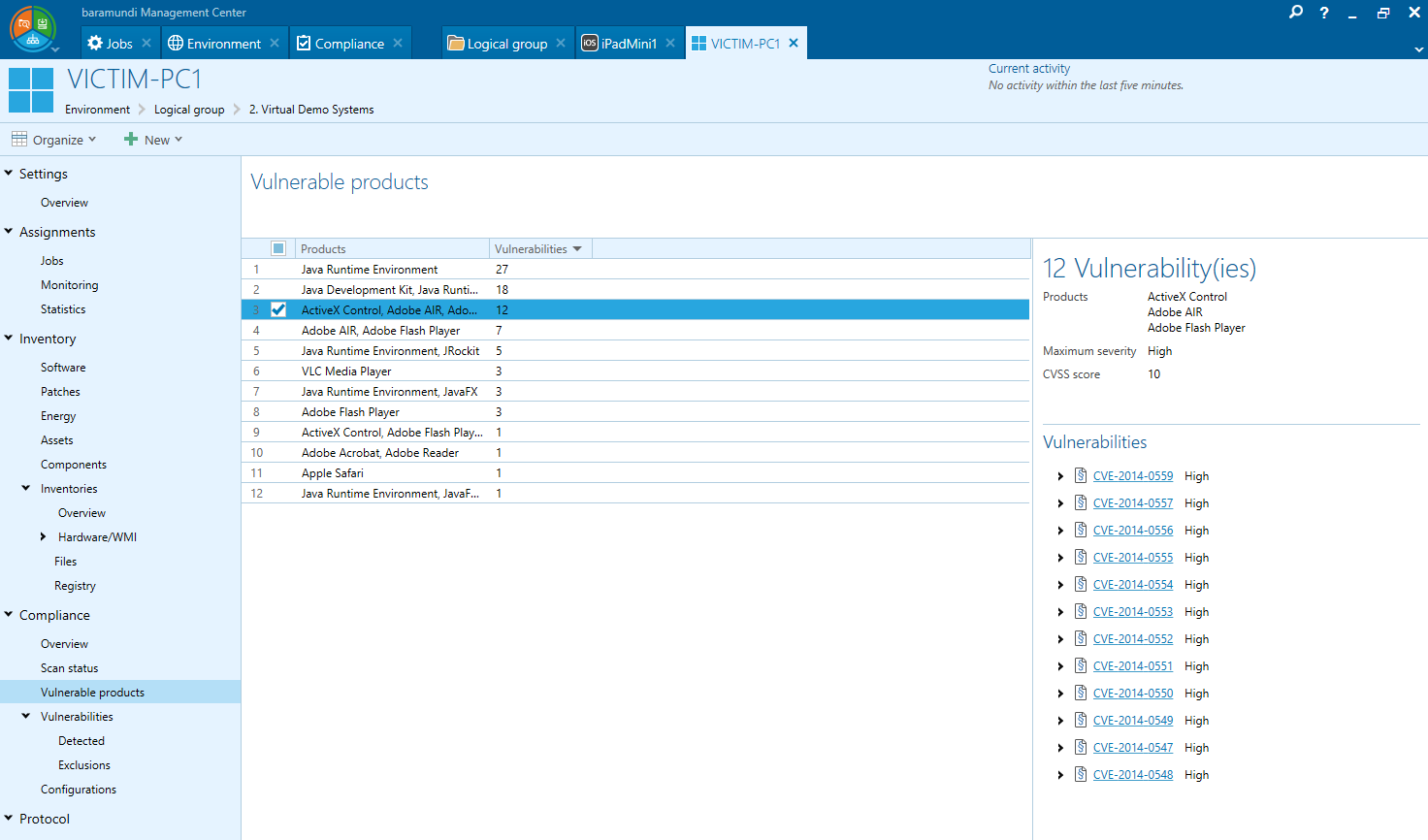

Administratorzy IT muszą dysponować całościową i aktualną wiedzą na temat luk bezpieczeństwa na wszystkich urządzeniach w sieci. Skaner do wykrywania słabych punktów regularnie i automatycznie sprawdza wszystkie urządzenia końcowe. Skanowanie to przebiega w oparciu o stale aktualizowane bazy danych, do których uznane organizacje odpowiedzialne za bezpieczeństwo sieci na bieżąco dodają nowe luki i oceny. Administratorzy powinni korzystać z rozwiązań umożliwiających automatyczne zarządzanie patchami, dystrybuujących nie tylko te wypuszczane przez Microsoft, ale także aktualizacje często wykorzystywanych aplikacji innych producentów, takich jak chociażby Adobe. Rozwiązanie takie powinno ponadto pozwalać na zweryfikowanie, czy istotna z punktu widzenia bezpieczeństwa aktualizacja została przeprowadzona na wszystkich urządzeniach końcowych. Może to okazać się niemożliwe z wielu powodów: użytkownicy odkładają aktualizacje na później lub urządzenia końcowe są wykorzystywane poza siedzibą firmy i nie ma do nich dostępu. Rozwiązanie do dystrybucji patchy powinno więc przekazywać administratorowi komunikat zwrotny o statusie instalacji i ewentualnych błędach.

Złożone infrastruktury IT z dużą ilością czynności jednostkowych utrudniają pracę administratorów IT. Łatwiej jest zarządzać wykonaniem zintegrowanego bloku zadań. Integracja zarządzania słabymi punktami w systemie zarządzania urządzeniami końcowymi niesie ze sobą wymierne korzyści dla administratorów IT. Cały proces – od wykrycia luki bezpieczeństwa po kontrolę skuteczności działań zaradczych – może zostać włączony do jednego, całościowego rozwiązania. Takim rozwiązaniem jest baramundi Management Suite. Zapewnia to większą przejrzystość, a także podnosi efektywność pracy. Administrator zyskuje ponadto pełną informację o tym, które systemy są zagrożone, jakie aktualizacje zostały zainstalowane oraz czy ich instalacja przebiegła pomyślnie na wszystkich urządzeniach – i wszystkie te dane są dostępne w czasie rzeczywistym.

Kompleksowa strategia bezpieczeństwa

Czasem zdarza się, że wyeliminowanie luk bezpieczeństwa jest niemożliwe z powodu nieudostępnienia patchy przez producenta. Wówczas należy rozważyć, czy dana aplikacja jest niezbędna z punktu widzenia funkcjonowania firmy. Często mamy też do czynienia z sytuacją, że nie wszystkie urządzenia muszą spełniać równie rygorystyczne kryteria bezpieczeństwa. W takim przypadku inteligentne zarządzanie ryzykiem pozwala na znalezienie złotego środka między bezpieczeństwem a potrzebami przedsiębiorstwa. Zautomatyzowane zarządzanie słabymi punktami zapewnia przejrzystość informacji o urządzeniach końcowych i serwerach. Należy pamiętać, że system taki nie zapewnia pełnej ochrony – jest on tylko jednym z elementów kompleksowej strategii bezpieczeństwa. Ważnymi składowymi tejże strategii w rozbudowanym środowisku powinny być ustandaryzowane procedury, centralne i automatyczne tworzenie kopii zapasowych danych i ustawień użytkowników, szyfrowanie danych na nośnikach czy ochrona przed nieupoważnionym wykorzystaniem – a także uwrażliwienie pracowników na powyższe kwestie.

Stały monitoring: inwentaryzacja sprzętu komputerowego i oprogramowania

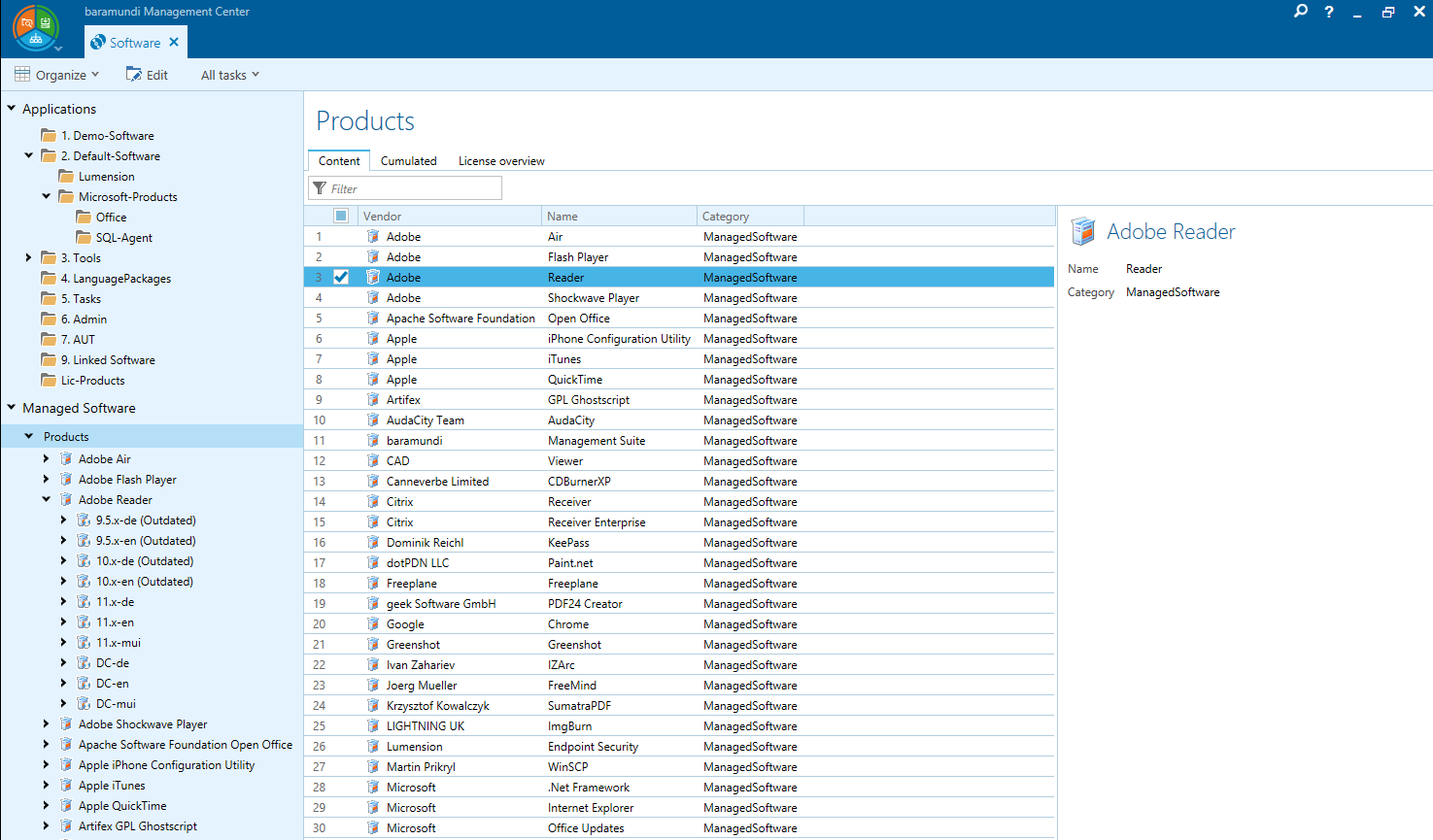

W celu rozpoznawania słabych punktów i zagwarantowania bezpieczeństwa konieczne jest nie tylko stałe monitorowanie urządzeń. Osoby odpowiedzialne za bezpieczeństwo IT muszą np. sporządzać raporty dotyczące użytkowania sprzętu komputerowego i oprogramowania. Zautomatyzowana inwentaryzacja za pomocą oprogramowania do zarządzania urządzeniami końcowymi pomaga szybko i precyzyjnie ustalić, który sprzęt i oprogramowanie w sieci przedsiębiorstwa są w ogóle wykorzystywane. Dzięki temu dostępna jest stale aktualna baza danych, która umożliwia administratorowi dokonywanie potrzebnych analiz.

Aby dodatkowo uniknąć generowania niepotrzebnych kosztów, można określić również stopień faktycznego użytkowanie danego programu. W tym celu na poszczególnych urządzeniach końcowych protokołuje się czas uruchomienia danej aplikacji. To pokazuje, na których komputerach wybrane oprogramowanie nie jest wykorzystywane – i na których licencjach można tym samym zaoszczędzić.