Cyberbezpieczeństwo

Phishing wspierany przez AI podważa skuteczność MFA. Nowe dane Cisco Talos

Phishing ponownie stał się dominującym wektorem ataków, a wykorzystanie narzędzi opartych na sztucznej inteligencji znacząco zwiększa jego skalę i skuteczność. Z najnowszego raportu Cisco Talos za I kwartał 2026 roku wynika, że cyberprzestępcy coraz częściej omijają uwierzytelnianie wieloskładnikowe (MFA), co podważa jego dotychczasową rolę jako jednego z kluczowych mechanizmów ochrony.

Najnowsza analiza Cisco Talos wskazuje na wyraźną zmianę w taktykach cyberprzestępców. Zamiast wykorzystywać zaawansowane podatności techniczne, coraz częściej koncentrują się oni na atakach socjotechnicznych, które dzięki narzędziom AI można przygotować w krótkim czasie i na dużą skalę.

„Jeśli atakujący może w kilka minut stworzyć wiarygodną stronę phishingową przy użyciu AI, wchodzimy w erę, w której tempo i skala takich ataków przewyższą wiele tradycyjnych mechanizmów obrony” – podkreśla Marcin Klimowski, Cybersecurity Sales Specialist w Cisco Polska.

Przykładem jest incydent, w którym cyberprzestępcy wykorzystali platformę Softr do stworzenia fałszywej strony logowania podszywającej się pod Microsoft Exchange. Cały proces odbył się bez pisania kodu, a wykradzione dane były automatycznie zapisywane w zewnętrznych narzędziach.

Phishing wraca na pierwsze miejsce, a MFA przestaje wystarczać

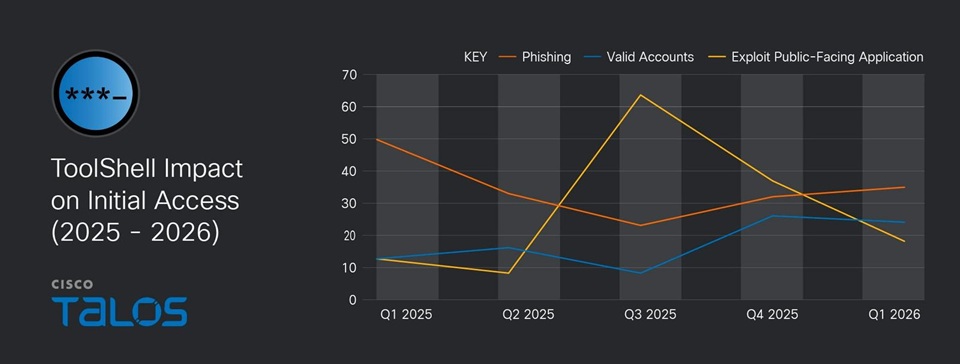

Dane pokazują wyraźne przesunięcie w wektorach ataku. Udział exploitów wykorzystujących podatności w SharePoint (ToolShell) spadł z 62 do 18%, podczas gdy phishing ponownie wysunął się na pierwsze miejsce. Na drugim znalazło się wykorzystanie skradzionych danych logowania, które odpowiadało za 24% incydentów.

Równolegle rośnie liczba ataków omijających uwierzytelnianie wieloskładnikowe. W 35% przypadków cyberprzestępcy obchodzili MFA poprzez rejestrację nowych urządzeń lub manipulację konfiguracją systemów. To pokazuje, że samo wdrożenie MFA nie jest już wystarczającym zabezpieczeniem.

Najczęściej atakowanymi sektorami pozostają administracja publiczna oraz ochrona zdrowia, które odpowiadają za po 24% incydentów. Organizacje te są szczególnie narażone ze względu na ograniczone zasoby, starszą infrastrukturę oraz dostęp do wrażliwych danych.

Jednocześnie spadł udział incydentów typu pre-ransomware z 50% rok wcześniej do 18% obecnie. Nie oznacza to jednak mniejszego zagrożenia, ponieważ aktywne pozostają duże grupy ransomware, a słabo zabezpieczona infrastruktura nadal stanowi łatwy cel.

„Organizacje powinny inwestować w MFA odporne na phishing, ograniczać możliwość samodzielnej rejestracji urządzeń oraz traktować dane uwierzytelniające deweloperów i tokeny chmurowe z taką samą ostrożnością jak konta uprzywilejowane. Połączenie phishingu wspieranego przez AI i technik omijania MFA oznacza, że pojedyncze zabezpieczenie nie wystarczy. Konieczna jest wielowarstwowa, proaktywna strategia obrony” – podsumowuje Marcin Klimowski.