Cyberbezpieczeństwo

Cyberprzestępcy wykorzystują quizy w Google Forms do rozprzestrzeniania spamu

Co prawda funkcje Google Forms już od wielu lat nadużywane są do przeprowadzania ataków ze złośliwym oprogramowaniem, jednak eksperci Cisco Talos odkryli nową metodę przestępców internetowych – wykorzystywanie quizów w Google Forms do rozprzestrzeniania wiadomości zawierających niebezpieczne linki.

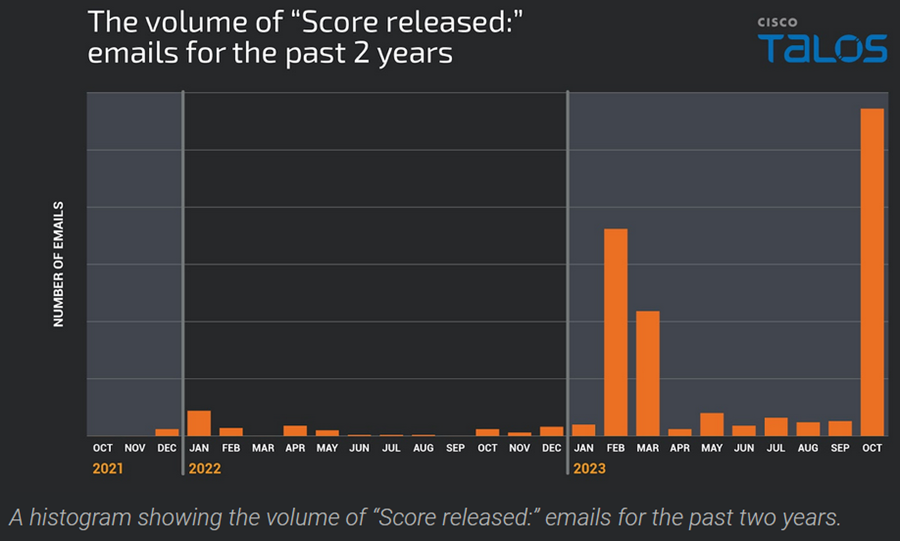

Specjaliści Cisco Talos zbadali niedawną kampanię spamową, w której nagłówki tematów zawierały tekst „Score released:” i szybko zdali sobie sprawę, iż wiadomości te były generowane za pomocą Google Forms.

„Przestępcy wykorzystywali opcję udostępniania wyników quizu po ich ręcznym sprawdzeniu, co wymuszało gromadzenie adresów e-mail w formularzu. Następnie, w ustawieniach odpowiedzi można było zaznaczyć opcję pozwalającą na użycie dowolnego adresu do wypełnienia quizu. Spamer wypełniał taki formularz wykorzystując do tego e-mail ofiary. Funkcja „Release Scores” pozwalała wysłać jej dowolnie dostosowywaną przez atakującego wiadomość z linkiem przekierowującym do zainfekowanej strony internetowej. Ze względu na to, że wiadomość ta generowana była przez serwer Google, trafiała ona zazwyczaj do skrzynki odbiorczej ofiary” – tłumaczy nową metodę Jaeson Schultz z Cisco Talos.

Oszuści internetowi szybko zdali sobie sprawę, że sposób ten można wykorzystać również do dużo bardziej zaawansowanych ataków. Eksperci Cisco Talos odkryli misternie zaplanowaną intrygę, w której ofiara dowiadywała się o posiadaniu ponad 1,3 Bitcoina na swoim koncie w wyniku „automatycznego wydobywania Bitcoinów w chmurze”, co według strony warte jest ponad 46 000 USD. Po licznych przekierowaniach, a także przekazaniu atakującemu swoich danych osobowych, ofiara dowiadywała się, że aby odebrać Bitcoiny, musi uiścić opłatę w wysokości 64 USD. Pieniądze oczywiście miały trafić na konto atakującego.

„Ilość pracy niezbędnej do przeprowadzenia takiego ataku, w połączeniu z niezwykłą dbałością o szczegóły i metodami inżynierii społecznej pokazują, jak daleko posuną się cyberprzestępcy, aby zdobyć od ofiary nawet niewielką kwotę pieniędzy. Jednak jak to zwykle bywa, okazje, na które mają się nabrać ofiary, zazwyczaj brzmią zbyt dobrze, aby mogły być prawdziwe” – podsumowuje Jaeson Schultz.