Cyberbezpieczeństwo

HP ostrzega: złośliwe pliki podszywają się pod oferty wakacyjne

Zespół HP Threat Research opublikował najnowszy raport Threat Insights, ujawniający rosnącą liczbę kampanii phishingowych wykorzystujących mechanizmy CAPTCHA, fałszywe witryny podróżnicze i zmęczenie użytkowników codziennymi komunikatami. Celem ataków jest instalacja złośliwego oprogramowania – głównie trojanów zdalnego dostępu – które dają przestępcom pełną kontrolę nad urządzeniami.

Główne wnioski z raportu HP Threat Insights:

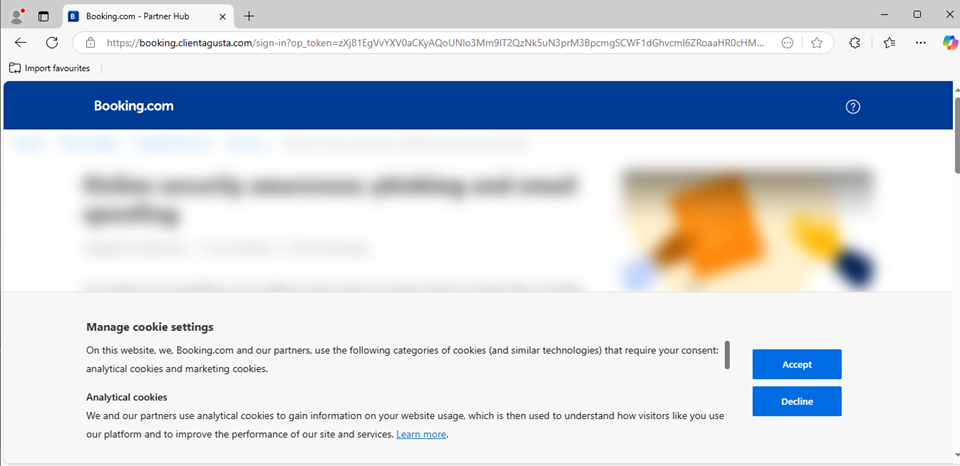

- Fałszywe strony rezerwacyjne z CAPTCHA:

Cyberprzestępcy wykorzystują podróbki stron takich jak booking.com. Użytkownik po kliknięciu „Akceptuj” w sfałszowanym banerze cookie nieświadomie pobiera plik JavaScript instalujący trojana XWorm. - XWorm – zdalna kontrola nad urządzeniem:

Złośliwe oprogramowanie zapewnia atakującym dostęp do plików, kamer, mikrofonów, a także możliwość wdrażania kolejnych zagrożeń lub wyłączania zabezpieczeń. - Ukryte pliki w folderach systemowych:

Ataki z wykorzystaniem zdalnych folderów WebDAV podszywających się pod lokalne katalogi „Dokumenty” lub „Pobrane”. Pliki przypominające PDF-y uruchamiają złośliwe oprogramowanie po kliknięciu. - Prezentacje PowerPoint jako pułapki:

Fałszywe pliki PPT otwierane w trybie pełnoekranowym naśladują foldery. Kliknięcie powoduje pobranie i uruchomienie ładunku VBS z GitHuba. - Instalatory MSI jako nośniki złośliwego kodu:

Rosnąca popularność formatu MSI w kampaniach takich jak ChromeLoader. Pliki są często podpisane ważnymi certyfikatami, co pozwala im omijać zabezpieczenia systemu Windows.

HP Wolf Security: Ochrona przez izolację

HP Wolf Security chroni użytkowników, uruchamiając potencjalnie niebezpieczne operacje w specjalnie izolowanym, bezpiecznym środowisku wirtualnym na urządzeniu końcowym. Dzięki temu mogą oni swobodnie pracować, podczas gdy system szczegółowo monitoruje i analizuje próby ataków. Technologia izolacji nie tylko neutralizuje zagrożenia, które mogłyby ominąć tradycyjne zabezpieczenia, ale także dostarcza cennych informacji o najnowszych metodach działania cyberprzestępców i technikach włamań.

50 miliardów załączników, stron i plików otwartych bez naruszeń bezpieczeństwa – taką skuteczność deklaruje HP dla użytkowników HP Wolf Security.