CyberbezpieczeństwoPolecane tematy

Działy HR i finansowe najsłabsze w identyfikowaniu oszustw typu phishing

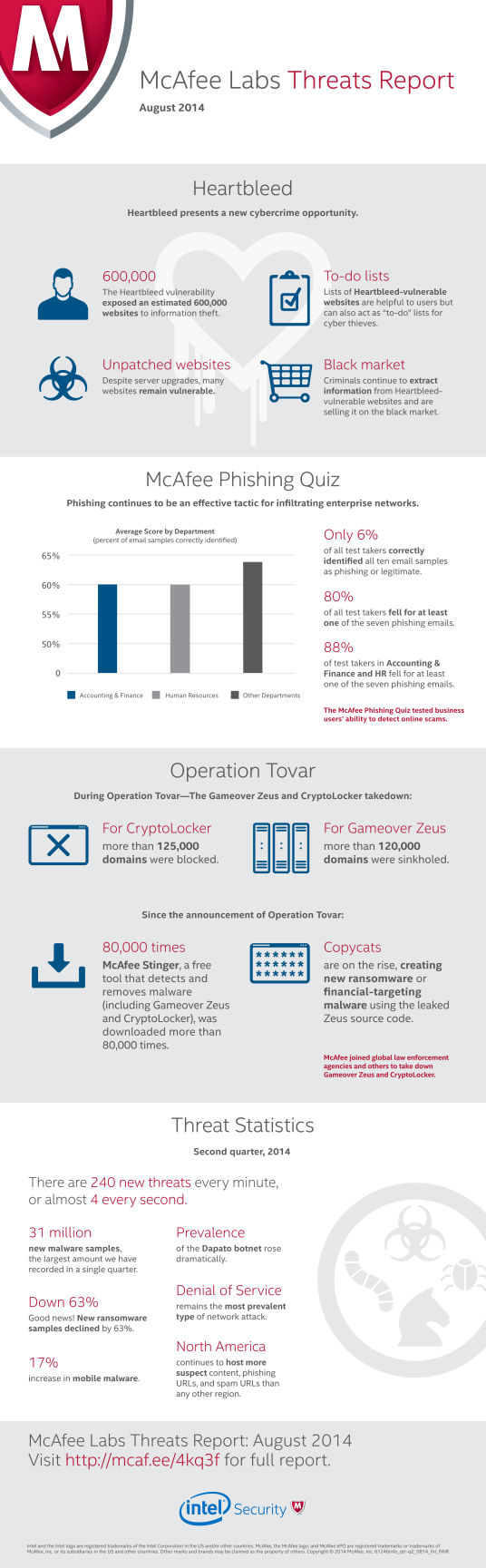

Badania przeprowadzone przez McAfee Labs wykazały, że 80% osób w firmach nie potrafi wykryć maila typu phishing. Najsłabsze w tej kwestii okazały się osoby z działów HR i zajmujących się finansami, czyli takich, które posiadają najbardziej poufne dane firm.

Najnowszy McAfee Labs Threats Report: August 2014 ujawnia, że phishing jest wciąż skuteczną taktyką infiltracji sieci firmowych. Potwierdzają to wyniki McAfee Phishing Quiz, który miał za zadanie zbadać czujność i zdolność do wykrywania tego typu oszustw w sieci wśród pracowników dużych firm. Wyniki pokazały, że aż 80% uczestników quizu nie było w stanie zidentyfikować przynajmniej jednej z siedmiu phishingowych wiadomości e-mail. Co najbardziej niepokoi, najsłabiej wypadły działy finansów i HR, gdzie znajdują się najbardziej poufne dane firmowe. Różnica w porównaniu z innymi komórkami w firmach wynosiła od 4% do 9%.

80% uczestników badania McAfee nie było w stanie zidentyfikować przynajmniej jednej z siedmiu phishingowych wiadomości e-mail.

Eksperyment został przeprowadzony, ponieważ problem phishingu jest coraz poważniejszy. Od II kwartału 2014 r. McAfee Labs zgromadziło ponad 250 000 nowych phishingowych adresów, co oznacza, że w minionym roku powstało niemal 1 mln tego typu stron. Problemem jest zarówno duża dynamika powstawania nowych ataków phishingowych, jak również ich zaawansowanie i wyrafinowanie. Cyberprzestępcy w swoich strategiach stosują phishing masowy, ale również ukierunkowany oraz spersonalizowany.

„Jednym z największych wyzwań, przed jakimi dziś stoimy, jest udoskonalenie podstawowych technologii Internetu. Musimy dostosować je do wielkości ruchu w sieci, a także poufnego charakteru przepływających w nim informacji” – komentuje Vincent Weafer, starszy wiceprezes w McAfee Labs. „W ciągu ostatnich lat praktycznie każde ogniwo w łańcuchu bezpieczeństwa sieci pękło, poczynając od haseł, poprzez mechanizm szyfrowania OpenSSL, a kończąc na bezpieczeństwie USB. Infrastruktura, której tak ufamy, w dużej mierze zależy od technologii, a ta nie nadąża za zmianami i nie spełnia aktualnych wymagań” – dodaje.

„Niemal każdy serwis, z którego korzystamy za pomocą Internetu, wymaga od nas podania hasła. Jeżeli chcemy mieć pewność, że nasze hasła są bezpieczne, musimy postarać się o to, aby spełniały pewne warunki. Każde hasło powinno być niepowtarzalne i składać się przynajmniej z 6-8 znaków, w tym dużych i małych liter, liczb oraz symboli. Jeśli używamy jednego hasła do różnych serwisów, narażamy swoje dane na niebezpieczeństwo. Haker, który odkryje takie hasło, zdobywa jednocześnie dostęp do całego naszego wirtualnego życia. Oczywiście zapamiętanie skomplikowanych haseł jest niezwykle trudne, dlatego warto skorzystać z narzędzia zwanego managerem haseł” – komentuje Raj Samani, wiceprezes, CTO w McAfee w regionie EMEA.

„Jeśli chcemy wyprzedzić hakerów, musimy stworzyć nowy model zaufania, zawierający między innymi takie technologie jak uwierzytelnianie biometryczne oparte na indywidualnych cechach człowieka – odciskach palców, tonie głosu czy nawet rozpoznawaniu twarzy. Taki model zastępuje hasła i zapewnia wyższy poziom bezpieczeństwa w procesie uwierzytelniania. W przypadku przechowywania poufnych treści w chmurze musimy upewnić się, że zapewnia nam ona wysoki stopień bezpieczeństwa dzięki uwierzytelnianiu biometrycznemu. To wszystko zapewnia nam możliwość bezproblemowej i bezpiecznej interakcji w sieci, tworząc jednocześnie kolejną warstwę ochrony naszych wrażliwych danych” – dodaje.

Wyniki raportu pokazują również, jakie nowe możliwości mają cyberprzestępcy w związku z podatnością na błąd bezpieczeństwa Heartbleed. Niezabezpieczone witryny stały się hitem dla cyberprzestępców na całym świecie, a pozyskane z nich dane sprzedawane są na czarnym rynku.

„Dziś cyberprzestępcy wykorzystują wiele możliwości dotarcia do wrażliwych danych naszych firm. Ponieważ hakerzy działają coraz bardziej kompleksowo, niezbędne jest też kompleksowe podejście do kwestii bezpieczeństwa. Aby zabezpieczenia miały sens i działały skutecznie, muszą składać się z wielu warstw i produktów. Najważniejsze jest jednak to, aby te warstwy i zabezpieczenia wzajemnie się uzupełniały i komunikowały się ze sobą” – tłumaczy Arkadiusz Krawczyk, Country Manager w McAfee Poland.

W ciągu ostatnich lat praktycznie każde ogniwo w łańcuchu bezpieczeństwa sieci pękło, poczynając od haseł, poprzez mechanizm szyfrowania OpenSSL, a kończąc na bezpieczeństwie USB. Infrastruktura, której tak ufamy, w dużej mierze zależy od technologii, a ta nie nadąża za zmianami i nie spełnia aktualnych wymagań/

Dodatkowe informacje z McAfee Labs Threats Report: August 2014:

• McAfee przyłączyła się do organów ścigania i innych instytucji na całym świecie zrzeszonych w celu likwidacji złośliwych szkodników Gameover Zeus i CryptoLocker poprzez zablokowanie ponad 125 000 domen CryptoLocker i neutralizację ponad 120 000 domen Gameover Zeus. Pojawili się jednak naśladowcy, którzy tworzą nowe warianty ransomware lub złośliwego programu do cyberataków finansowych, wykorzystując wyciek kodu źródłowego Zeusa.

• W drugim kwartale liczba nowych próbek złośliwego oprogramowania wzrosła tylko o 1%. Niemniej jednak przy 31 milionach nowych próbek jest to rekordowy kwartał w tej kategorii. Ogólna liczba przypadków mobilnego złośliwego oprogramowania wzrosła o 17% w drugim kwartale, a wskaźnik nowych przypadków złośliwego oprogramowania stabilizuje się na poziomie 700 000 na kwartał.

• Liczba ataków typu denial of service (odmowa usługi) wzrosła o 4% w drugim kwartale. Jest to nadal najpowszechniejszy rodzaj zagrożenia w sieci.

Pełny tekst raportu McAfee Labs Threats Report: August 2014 wraz z pełną listą wyników przeprowadzonych działań.