Cyberbezpieczeństwo

Nawet połowa polskich firm mogła zostać zaatakowana przy wykorzystaniu luki w bibliotece Apache Log4j

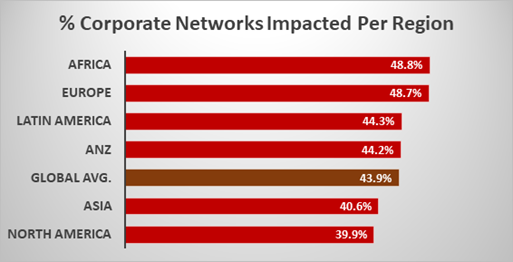

Jak wynika z analiz Check Point Research, 44% organizacji na świecie oraz 49% polskich przedsiębiorstw, było skanowanych lub atakowanych przez cyberprzestępców wykorzystujących głośną lukę w pakiecie logowania Log4j. Eksperci ds. bezpieczeństwa wyśledzili około 1,3 miliona prób użycia tej podatności.

Cztery dni po ogłoszeniu eksploitów Apache 4Logj (CVE-2021-44228), eksperci ds. bezpieczeństwa cybernetycznego z Check Point Research nadal zbierają i analizują dane dotyczące aktywności cyberprzestępców w tym zakresie. Do wczoraj dokonano przeszło 1 272 000 prób ataków na organizacje z całego świata, a 46 proc. z nich było przeprowadzanych przez znane złośliwe grupy hakerskie.

Przypomnijmy, że Apache Log4j jest najpopularniejszą biblioteką logowania Java z ponad 400 000 pobrań z jej projektu na GitHubie. Jest wykorzystywana przez niezliczoną liczbę firm na całym świecie, umożliwiając logowanie w szerokim zestawie popularnych aplikacji. Jak wskazują specjaliści, wykorzystanie luki jest relatywnie proste i pozwala na przejęcie kontroli nad serwerami internetowymi opartymi na Javie oraz przeprowadzenie ataku zdalnego wykonania kodu.

„Firmy, które nie miały zaimplementowanych zaawansowanych środków ochrony, prawdopodobnie zostały już przeskanowane przez cyberprzestępców. Do tej pory udokumentowaliśmy ponad 1 272 000 ataków, w których celem było ponad 44% sieci korporacyjnych na całym świecie. To bez wątpienia jedna z najpoważniejszych luk internetowych w ostatnich latach. W pewnych momentach byliśmy świadkami nawet przeszło 100 włamań związanych z luką Log4j na minutę” – komentuje Lotem Finkelstein, szef działu wywiadu zagrożeń w Check Point Software.

Ataki wykorzystują zwykle lukę w Log4j do pobrania złośliwego trojana, który uruchamia pobranie pliku .exe, instalującego cryptominery, czyli programy do kopania kryptowalut – tłumaczą eksperci. Gdy cryptominer zostanie zainstalowany, zaczyna wykorzystywać zasoby komputerów w sieci do wydobywania kryptowaluty dla zysku atakujących. Odbywa się to bez wiedzy ofiar. Co więcej, wszystkie istotne funkcje i nazwy plików są zamaskowane, aby uniknąć wykrycia przez mechanizmy analizy statycznej podstawowych antywirusów, podsumowują specjaliści.