CyberbezpieczeństwoRynek

WithSecure udostępnia rozwiązanie Cloud Security Posture Management

Aby zapewnić bezpieczeństwo podczas korzystania z chmury, firma WithSecure udostępniła nowy moduł swojej platformy ochronnej WithSecure Elements. Identyfikuje on ustawienia konfiguracyjne w chmurze, które obniżają poziom bezpieczeństwa i mogą być wykorzystywane przez atakujących do włamania do sieci.

Podłączanie przez organizacje swoich zasobów IT do usług infrastruktury chmurowej (IaaS), niesie za sobą nowe wyzwania, szczególnie dotyczące bezpieczeństwa. Niedobór specjalistów z odpowiednimi umiejętnościami i doświadczeniem w zakresie bezpieczeństwa w chmurze, kwestie regulacyjne czy wysoki poziom złożoności takich środowisk to tylko niektóre z wyzwań. Trudności w zabezpieczaniu takiej infrastruktury zwiększa także fakt korzystania jednocześnie z usług kilku dostawców chmury publicznej.

„Chmura zazwyczaj jest w pewnej warstwie abstrakcyjna w porównaniu z tradycyjną infrastrukturą, łączy zarówno tradycyjne, jak i specyficzne wyzwania dotyczące jej ochrony. Dla wielu klientów nieoczywiste jest, które aspekty bezpieczeństwa są pokrywane przez dostawcę chmury, a które są wyłączną odpowiedzialnością użytkownika” – mówi Leszek Tasiemski, szef działu zarządzania produktami i wiceprezes w WithSecure (spółce wcześniej znanej jako F-Secure Business).

Może to prowadzić do poważnych problemów z ochroną środowisk IT. Przeprowadzone przez WithSecure w 2022 roku badanie wykazało, że prawie 34% firm wykryło luki w zabezpieczeniach niezwiązane z błędną konfiguracją, a 24% w ciągu ostatnich 12 miesięcy znalazło błędne ustawienia konfiguracyjne, wpływające na ich platformy chmurowe.

Nowe funkcje platformy WithSecure Elements

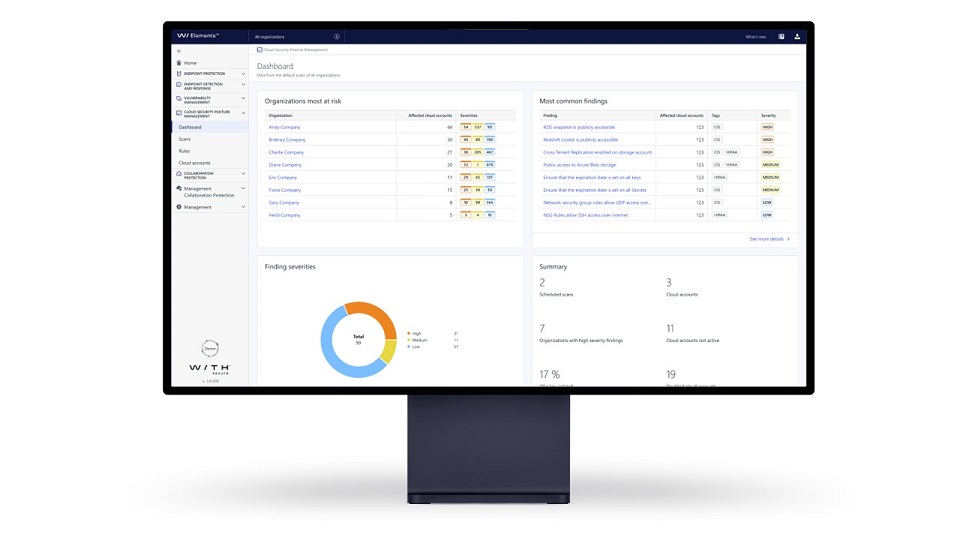

Wspomniany Cloud Security Posture Management to nowy moduł dostępny dla platformy WithSecure Elements bazującej na chmurze. Zapewnia ona przedsiębiorstwom elastyczność w wyborze potrzebnych funkcji ochronnych za pośrednictwem różnych modułów.

Moduł ten przeznaczony jest do zarządzania ryzykiem związanym z lukami w zabezpieczeniach i błędnych ustawieniach konfiguracyjnych w popularnych platformach IaaS bazujących na chmurze. Produkt zapewnia wsparcie zarówno dla środowiska AWS jak i Microsoft Azure. Wśród jego głównych funkcji warto wymienić:

- Skanowanie poziomu bezpieczeństwa w chmurze, aby zidentyfikować błędne ustawienia konfiguracyjne, nadać im odpowiedni priorytet w zależności od stopnia ryzyka, a także zapewnić instrukcję neutralizacji problemu.

- Weryfikację ustawień konfiguracyjnych pod kątem m.in. zbyt łagodnych ustawień dotyczących zarządzania tożsamością i dostępem, niezaszyfrowanych archiwalnych danych, instancji w środowiskach chmurowych z dostępem do publicznych adresów IP. Moduł sprawdza także czy włączone jest rejestrowanie wydarzeń na potrzeby badania incydentów oraz dodatkowe pojawiające się aspekty związane z bezpieczeństwem w chmurze.

- Usługa bazuje na specjalistycznej wiedzy konsultingowej i badaniach co sprawia, że prowadzona weryfikacja pasuje do modeli zagrożeń i daje przedsiębiorstwom rzeczywistą wartość w kwestii bezpieczeństwa.

- Pulpit nawigacyjny, na którym ważne informacje wymagające uwagi prezentowane są w postaci łatwych do zinterpretowania wykresów, takich jak np. ewolucja stanu bezpieczeństwa w czasie.

- Możliwość zarządzania wieloma firmami i wieloma chmurami w jednym, łatwym w użyciu portalu, wraz z funkcjonalnością zapewniającą bezpieczeństwo urządzeń końcowych, ochronę narzędzi do współpracy i produkty do zarządzania lukami w zabezpieczeniach.

- Zastosowanie określonych reguł i flag, które pomagają w utrzymaniu zgodności z niezależnymi standardami, takimi jak CIS i NIST CSF.

- Możliwość dostarczania CSPM jako usługi zarządzanej przez sieć partnerów MSP i MSSP.

Jak zapewniają przedstawiciele producenta, funkcjonalność oferowana przez Cloud Security Posture Management uzupełnia portfolio WithSecure Elements zapewniające ochronę urządzeń końcowych, mechanizmy wykrywania zagrożeń i reagowania na nie, funkcje zarządzania podatnościami i zabezpieczenia narzędzi do współpracy, powiększając je o wymiar ochrony konfiguracji środowisk chmurowych.